Wykonano "jailbreaking" Windows RT

8 stycznia 2013, 10:26Programista C.L. Rokr poinformował na swoim blogu, że znalazł sposób na zainstalowanie dowolnego oprogramowania w systemie Windows RT. Ta przeznaczona dla procesorów ARM wersja Windows 8 została zamknięta przez Microsoft w ten sposób, że pozwala na instalowanie wyłącznie oprogramowania posiadającego cyfrowy podpis koncernu z Redmond.

Największa grabież artefaktów w historii Egiptu

28 sierpnia 2013, 06:24W Mallawi National Museum w Al-Minja doszło do zuchwałej kradzieży - zrabowano ponad 1000 artefaktów. Zniknęły m.in. rzeźba córki faraona Echnatona, ceramika czy figurki zwierząt poświęconych Thotowi.

Holandia ma zmienić swój stosunek do piractwa

11 kwietnia 2014, 11:32Holandia, która ma łagodne przepisy dotyczące praw autorskich, będzie musiała zmienić swoje praktyki sądowe. Zmusza ją do tego wyrok europejskiego Trybunału Sprawiedliwości, który stwierdził, że holenderskie sądy nie mogą tolerować pobierania z nielegalnych źródeł treści chronionych prawem autorskim

Microsoft prezentuje następcę Windows 8

1 października 2014, 06:20Wbrew oczekiwaniom najnowszy system operacyjny Microsoftu nie będzie nazywał się Windows czy Windows 9. Firma zaprezentowała OS o nazwie Windows 10. Przedstawiciele koncernu określili go jako najbardziej wszechstronną platformę w historii. System, który oficjalnie zadebiutuje w 2015 roku korzysta z jednego wspólnego sklepu z aplikacjami i może być instalowany na różnych urządzeniach – od Internet of Things, poprzez smartfony, tablety i pecety po serwery w centrach bazodanowych.

Krytyka za nierzetelny raport

23 kwietnia 2015, 12:09W ubiegłym tygodniu New York Times opublikował raport dotyczący cyberataków prowadzonych przez Iran przeciwko USA. Raport odbił się szerokim echem wśród ekspertów zajmujących się bezpieczeństwem. Teraz jego autorzy są oskarżani o wyolbrzymianie zagrożenia w celu osiągnięcia korzyści osobistych.

Szklany samoniszczący się układ scalony

15 września 2015, 13:23DARPA i Xerox zaprezentowały układ scalony, który ulega zniszczeniu na żądanie. Tego typu układy będą niezwykle przydatne tam, gdzie wymagany jest najwyższy stopień bezpieczeństwa danych

DroneDefender - bicz na drony

25 kwietnia 2016, 08:24Battelle, największa na świecie niedochodowa organizacja badawczo-rozwojowa, opracowała ręczny system zwalczania dronów. DroneDefender jest w stanie z odległości 400 metrów zakłócić sygnały radiowe wysyłane przez operatora drona

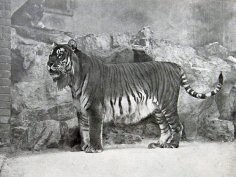

Tygrysy znowu mogą żyć w Azji Centralnej

17 stycznia 2017, 11:34Tygrys kaspijski, jeden z największych kotów, jakie kiedykolwiek chodziły po Ziemi, jest od kilkudziesięciu lat uważany za wymarłego. Istnieje jednak szansa, że gatunek ten można przywrócić, wykorzystując w tym celu niemal identyczny genetycznie podgatunek

Ciemniejsza skóra bez uszkodzenia DNA przez ultrafiolet

16 czerwca 2017, 11:03Amerykańscy naukowcy stworzyli nową grupę związków, które zwiększają pigmentację skóry (czytaj: opaleniznę) bez szkodliwych skutków promieniowania ultrafioletowego.

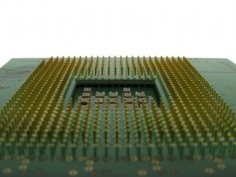

Intel ujawni informację o poważnej dziurze w CPU

3 stycznia 2018, 10:13W najbliższych dniach Intel ma ujawnić informację o poważnej dziurze, która występuje w jego procesorach. Przygotowana łata będzie będzie prawdopodobnie miała wpływ na wydajność CPU Intela.